SS7 Cyber Attack: কী, কেন ঝুঁকিপূর্ণ, এবং কীভাবে প্রতিরোধ করা যায়।

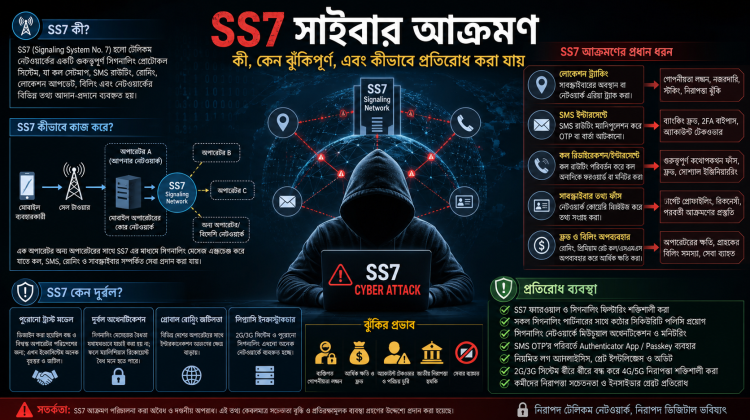

SS7 বা Signaling System No. 7 হলো টেলিকম নেটওয়ার্কের একটি পুরোনো কিন্তু অত্যন্ত গুরুত্বপূর্ণ signaling protocol suite। মোবাইল ফোনে কল স্থাপন, SMS routing, roaming, billing, subscriber location update এবং network-level service management-এর মতো কাজের পেছনে বহু বছর ধরে SS7 ব্যবহৃত হয়ে আসছে।

সহজভাবে বলা যায়, SS7 হলো মোবাইল অপারেটরদের অভ্যন্তরীণ যোগাযোগব্যবস্থা। এর মাধ্যমে এক অপারেটর অন্য অপারেটরের নেটওয়ার্কের সঙ্গে কল, SMS, roaming এবং subscriber-related তথ্য আদান-প্রদান করে।

SS7 তৈরি হয়েছিল এমন সময়ে, যখন টেলিকম নেটওয়ার্ক তুলনামূলকভাবে বন্ধ, সীমিত এবং trusted environment হিসেবে বিবেচিত হতো। তখন ধারণা করা হয়েছিল—যারা SS7 network-এ access পাবে, তারা সবাই বৈধ ও বিশ্বাসযোগ্য telecom operator। আধুনিক বিশ্বে এই trust model আর আগের মতো শক্তিশালী নয়। ফলে দুর্বল filtering, compromised partner, rogue provider বা insider misuse-এর মাধ্যমে SS7-ভিত্তিক ঝুঁকি তৈরি হতে পারে।

SS7 কী কী কাজ সমর্থন করে?

মোবাইল ফোনে কল করা, SMS পাঠানো বা বিদেশে roaming ব্যবহারের সময় শুধু handset ও tower-এর মধ্যে যোগাযোগ হয় না। এর পেছনে operator-এর core network-এ বিভিন্ন signaling message বিনিময় হয়। SS7 মূলত নিচের কাজগুলোতে ব্যবহৃত হয়:

| কাজ | SS7-এর ভূমিকা |

| Call setup | কোন subscriber কোথায় আছে এবং কীভাবে কল route হবে তা নির্ধারণে সহায়তা করে। |

| SMS delivery | SMS কোন network ও device-এ পৌঁছাবে তা route করতে সহায়তা করে। |

| Roaming | অন্য দেশ বা অন্য network-এ subscriber identify ও service enable করতে ব্যবহৃত হয়। |

| Location update | Subscriber কোন mobile switching area বা network region-এ আছে তা update করে। |

| Billing support | Call, SMS ও service usage সম্পর্কিত network-level তথ্য exchange করে। |

| Subscriber service handling | Network-level identity, permission এবং service status ব্যবস্থাপনায় সহায়তা করে। |

SS7 কোনো সাধারণ user-facing app নয়। এটি telecom operator-level infrastructure protocol; তাই সাধারণ ব্যবহারকারী সরাসরি এটি control বা configure করতে পারেন না।

SS7 সাইবার আক্রমণ কী?

SS7 সাইবার আক্রমণ বলতে বোঝায় SS7 signaling system-এর দুর্বলতা ব্যবহার করে telecom network বা subscriber information-এর অপব্যবহার। এটি সাধারণ Wi-Fi hacking, malware infection বা phone unlocking-এর মতো নয়; এখানে ঝুঁকি তৈরি হয় telecom signaling layer-এ।

এই ধরনের আক্রমণে attacker সাধারণত কোনোভাবে telecom signaling ecosystem-এর সঙ্গে যুক্ত থাকে, অথবা কোনো দুর্বল/compromised interconnect, signaling provider, rogue telecom entity বা insider access misuse করে।

উচ্চস্তরের ঝুঁকিগুলোর মধ্যে থাকতে পারে:

- কোনো subscriber-এর approximate location tracking,

- SMS interception বা SMS routing manipulation,

- Call routing manipulation বা call redirection ঝুঁকি,

- Subscriber information query বা profiling,

- Roaming fraud, billing abuse বা telecom fraud,

- SMS-based OTP নিরাপত্তার দুর্বলতা বৃদ্ধি,

- কিছু ক্ষেত্রে account takeover-এর ঝুঁকি বৃদ্ধি।

এসব কার্যক্রম আইনগতভাবে গুরুতর অপরাধ এবং ব্যক্তিগত গোপনীয়তা, আর্থিক নিরাপত্তা ও জাতীয় অবকাঠামোর জন্য ঝুঁকিপূর্ণ।

SS7 কেন দুর্বল?

SS7-এর দুর্বলতার মূল কারণ হলো এর trust-based architecture। ডিজাইনের সময় ধরে নেওয়া হয়েছিল—নেটওয়ার্কের ভেতরে থাকা entity-গুলো trusted। কিন্তু বর্তমান global telecom ecosystem অনেক বড় ও জটিল।

১.পুরোনো trust model:

SS7 মূলত closed operator environment-এর জন্য তৈরি হয়েছিল। বর্তমানে mobile operators, roaming partners, SMS aggregators, MVNO, interconnect providers এবং third-party signaling providers—সব মিলিয়ে interconnection অনেক বেশি বিস্তৃত। এই ecosystem-এর কোনো দুর্বল অংশ থেকে ঝুঁকি তৈরি হতে পারে।

২.Built-in authentication সীমাবদ্ধতা:

SS7 অনেক ক্ষেত্রে signaling message-এর legitimacy কঠোরভাবে যাচাই করে না। ফলে কোনো unauthorized বা malicious signaling request দুর্বল filtering থাকা network-এর কাছে legitimate মনে হতে পারে।

৩.Global roaming complexity:

Roaming enable করার জন্য এক দেশের operator অন্য দেশের operator-এর সঙ্গে signaling exchange করে। এই global interconnection service delivery-এর জন্য প্রয়োজনীয় হলেও security perspective থেকে attack surface বাড়ায়।

৪.Legacy infrastructure:

অনেক দেশে 2G/3G legacy systems এখনো পুরোপুরি বন্ধ হয়নি। 4G/5G ব্যবহৃত হলেও core telecom environment-এ legacy interworking, fallback এবং roaming compatibility-এর কারণে পুরোনো signaling risk পুরোপুরি অদৃশ্য হয়নি।

৫.প্রধান ঝুঁকি ও সম্ভাব্য প্রভাব:

| ঝুঁকির ধরন | ব্যাখ্যা | সম্ভাব্য প্রভাব |

| Location tracking | SS7 misuse করে subscriber কোন network area বা cell-level অঞ্চলে আছে তা অনুমান করার চেষ্টা হতে পারে। | Privacy breach, stalking, surveillance, corporate espionage। |

| SMS interception | SMS routing manipulation-এর মাধ্যমে OTP বা sensitive message ঝুঁকিতে পড়তে পারে। | Banking fraud, account recovery abuse, 2FA bypass। |

| Call redirection | Call routing manipulate হলে কল অন্যদিকে forward বা redirect হওয়ার ঝুঁকি তৈরি হতে পারে। | Sensitive conversation exposure, fraudulent call handling। |

| Subscriber information disclosure | Network-level query misuse করে roaming status, attachment state বা service-related data বের করার চেষ্টা হতে পারে। | Target profiling, reconnaissance, further fraud। |

| Fraud and billing abuse | Roaming, premium-rate call বা SMS routing system misuse হতে পারে। | Operator loss, customer billing dispute, service disruption। |

SS7 আক্রমণ কি সাধারণ hacker সহজে করতে পারে?

সাধারণ ব্যবহারকারী বা সাধারণ hacker-এর জন্য SS7 আক্রমণ করা সহজ নয়। কারণ এর জন্য সাধারণত telecom signaling network access, operator-level বা interconnect-level connectivity, specialized protocol knowledge এবং telecom infrastructure সম্পর্কে গভীর ধারণা প্রয়োজন।

তবে “সাধারণের জন্য কঠিন” মানেই “ঝুঁকি নেই” নয়। রাষ্ট্রীয় actor, organized cybercrime group, rogue telecom provider, compromised signaling provider বা insider threat-এর মাধ্যমে SS7 risk বাস্তব হতে পারে।

SS7, IMSI Catcher, SIM Cloning ও SIM Swapping: পার্থক্য

| বিষয় | মূল ধারণা | ঝুঁকির ধরন |

| SS7 attack | Telecom core signaling network-এর দুর্বলতা misuse। | Location privacy, SMS/call routing, fraud। |

| IMSI catcher | Fake base station দিয়ে কাছাকাছি phone identify বা force connect করার চেষ্টা। | Local surveillance, identity exposure। |

| SIM cloning | SIM credential copy বা duplicate করার অবৈধ চেষ্টা। | Identity misuse, mobile service abuse। |

| SIM swapping | Social engineering বা account takeover-এর মাধ্যমে victim-এর number attacker-controlled SIM-এ নেওয়া। | OTP theft, account takeover, financial fraud। |

সবগুলোই mobile security threat, কিন্তু method, infrastructure এবং risk model আলাদা।

সাধারণ ব্যবহারকারীর জন্য সবচেয়ে বড় ঝুঁকি

একজন সাধারণ user সরাসরি SS7 network secure করতে পারবেন না, কারণ এটি operator-level সমস্যা। তবে SS7 weakness user security-এর নিচের জায়গাগুলোতে প্রভাব ফেলতে পারে:

- SMS OTP: SMS-based OTP সবসময় সবচেয়ে নিরাপদ two-factor authentication নয়।

- Phone number-based account recovery: Gmail, Facebook, WhatsApp, banking app বা অন্য service যদি শুধু phone number দিয়ে recovery allow করে, ঝুঁকি বাড়ে।

- Privacy-sensitive profession: সাংবাদিক, activist, business executive, public figure বা security researcher-এর location privacy বেশি গুরুত্বপূর্ণ।

- Financial fraud: SMS interception, SIM swap বা phone-number-based recovery abuse আর্থিক ক্ষতি তৈরি করতে পারে।

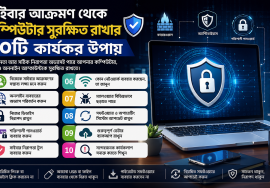

সাধারণ ব্যবহারকারী কীভাবে ঝুঁকি কমাবেন?

- SMS OTP-এর বদলে authenticator app, passkey বা hardware security key ব্যবহার করুন।

- Gmail, Facebook, WhatsApp, banking app, crypto exchange, Apple ID, Google Account ও Microsoft Account-এ strong 2FA চালু করুন।

- শুধু phone number-based recovery রাখবেন না; backup email, recovery code এবং authenticator app যুক্ত করুন।

- সম্ভব হলে mobile operator account PIN বা customer-care protection PIN ব্যবহার করুন।

- অস্বাভাবিক network behavior লক্ষ্য করুন—হঠাৎ SIM inactive, অচেনা OTP, recovery message, call/SMS delivery issue বা banking alert পেলে দ্রুত operator ও service provider-কে জানান।

- Sensitive communication-এর জন্য end-to-end encrypted app ব্যবহার করুন, যেমন Signal, WhatsApp, iMessage বা Telegram Secret Chat।

গুরুত্বপূর্ণ কথা হলো: phone number সুবিধাজনক, কিন্তু এটি strong identity proof নয়। Sensitive account protection-এর জন্য SMS-এর ওপর একমাত্র ভরসা করা উচিত নয়।

Telecom operator কীভাবে SS7 ঝুঁকি কমায়?

| প্রতিরোধ ব্যবস্থা | ব্যাখ্যা |

| SS7 firewall | Suspicious, unauthorized বা abnormal signaling message block করার জন্য signaling firewall ব্যবহার করা। |

| Context-based filtering | Request legitimate roaming context-এ হচ্ছে কি না, subscriber state-এর সঙ্গে মেলে কি না, foreign network থেকে unusual query আসছে কি না—এসব যাচাই করা। |

| Anomaly detection | Rule-based monitoring বা machine learning ব্যবহার করে abnormal signaling pattern detect করা। |

| Roaming partner validation | সব partner-কে সমানভাবে trusted না ধরে partner risk assessment করা। |

| Network segmentation | Critical signaling infrastructure আলাদা, monitored এবং access-controlled রাখা। |

| Logging and incident response | Detailed signaling logs, correlation, alerting এবং response workflow রাখা। |

| Legacy interworking review | 2G/3G fallback, 4G Diameter interworking এবং 5G roaming configuration নিয়মিত audit করা। |

আইনগত ও নৈতিক দিক

SS7 system পরীক্ষা করা সাধারণ ব্যবহারকারীর কাজ নয়। Telecom signaling network-এ unauthorized access নেওয়া, signaling message পাঠানো, SMS বা call intercept করার চেষ্টা করা, location tracking করা বা fraud করা—সবই গুরুতর অপরাধ।

বৈধ কার্যক্রম সাধারণত সীমাবদ্ধ থাকে অনুমোদিত telecom security audit, licensed penetration testing, controlled academic research, defensive monitoring এবং regulatory compliance testing-এর মধ্যে।

উপসংহার

SS7 সাইবার আক্রমণ হলো telecom core signaling network-এর দুর্বলতা ব্যবহার করে subscriber location, SMS, call routing বা network information misuse করার একটি গুরুতর threat। এর মূল কারণ SS7-এর পুরোনো trust-based design, global roaming complexity এবং legacy telecom infrastructure।

সাধারণ ব্যবহারকারী সরাসরি SS7 secure করতে না পারলেও নিজের ঝুঁকি কমাতে পারেন—SMS OTP-এর বদলে authenticator app বা passkey ব্যবহার করে, গুরুত্বপূর্ণ account-এ strong 2FA চালু করে, phone number-based recovery কমিয়ে, operator account PIN ব্যবহার করে এবং suspicious SIM/network activity দ্রুত report করে।

সবচেয়ে গুরুত্বপূর্ণ শিক্ষা হলো: মোবাইল নম্বর পরিচয়ের সুবিধাজনক মাধ্যম হলেও এটি শক্তিশালী নিরাপত্তা পরিচয় নয়। Sensitive account protection-এর ক্ষেত্রে SMS বা phone number-এর ওপর এককভাবে নির্ভর করা নিরাপদ নয়।